aider ist ein mächtiges Werkzeug.

Und wie bei jedem mächtigen Werkzeug entscheidet der Umgang darüber, ob es produktiv oder frustrierend wird. Die folgenden Best Practices stammen nicht aus

Open Source. Schritt für Schritt.

Proudly powered by webformance

-

-

In Zeiten von zunehmenden Cyberangriffen, Phishing-Kampagnen und kompromittierten Zugangsdaten reicht klassischer Perimeterschutz längst nicht mehr aus. Das alte Modell „einmal authentifiziert =

-

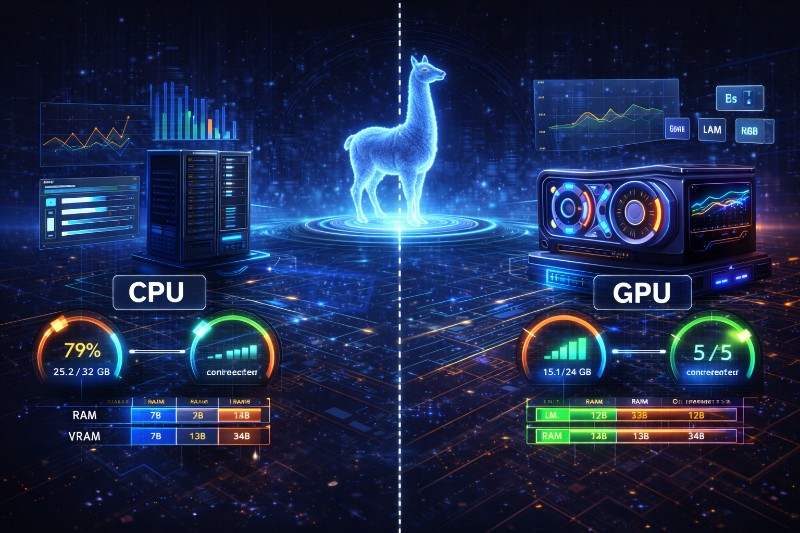

Warum lokale KI keine Cloud ist – und genau deshalb planbar sein muss Spätestens nach den ersten produktiven Tests kommt der Realitätscheck: Antworten dauern länger als erwartet, der RAM läuft

-

Sicherheit & Stabilität Produktionstauglichkeit – damit du nachts ruhig schläfst 😉 Ziel: Node-RED sicher, stabil und verantwortungsvoll betreiben. Ergebnis: Du nutzt Node-RED

-

**Blogartikel: ** Wer Keycloak in einer Organisation einsetzt, möchte seinen Benutzern beim Login ein vertrautes Erlebnis bieten. Standardmäßig präsentiert sich Keycloak im schlichten

-

Wenn Webanwendungen nicht direkt auf Port 80 oder 443 laufen, sondern z. B. auf 8081, ist ein Reverse Proxy die eleganteste Lösung. Apache nimmt dabei die Anfragen unter einer Domain entgegen und

-

Um sicherzustellen, dass Redis nicht öffentlich erreichbar ist, solltest du mehrere Schutzmechanismen kombinieren. Redis darf niemals direkt aus dem Internet erreichbar sein. Hier ist eine

-

Nach der Installation von PostgreSQL auf einem Debian 13 Server ist die Datenbank zwar funktionsfähig, aber noch nicht optimal abgesichert. Standardkonfigurationen sind bewusst generisch gehalten

-

Einleitung Wer mit PHP nicht nur Webseiten ausliefern, sondern auch Server verwalten, Backups übertragen oder Remote-Befehle ausführen möchte, stößt früher oder später auf ext-ssh2. Doch was

-

Frust vermeiden, Klarheit gewinnen, stabil arbeiten Nach neun Teilen Theorie, Praxis und Produktion ist es Zeit für den wichtigsten Abschnitt der ganzen Serie. Nicht neue Features. Nicht neue Nodes.