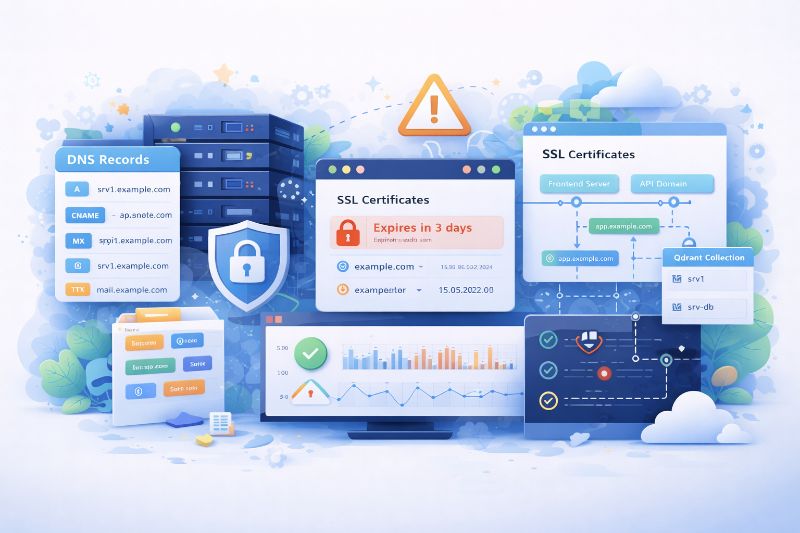

Sicherheit & Datenschutz Spätestens wenn Domains zentral verwaltet werden, stellt sich eine entscheidende Frage:

👉 Wie sicher sind diese Daten eigentlich? Denn Domain-Management ist kein

Open Source. Schritt für Schritt.

Proudly powered by webformance

-

-

Eigene KI-Plattform bauen mit Dify (White-Label & Integration) Vom KI-Tool zur eigenen Plattform – der entscheidende Schritt Viele nutzen KI heute als Werkzeug. Wenige bauen daraus ein eigenes

-

Praxisfazit – Wann Changedetection.io sinnvoll ist (und wann nicht) Nach allen technischen Möglichkeiten, Integrationen und Use Cases stellt sich am Ende die wichtigste Frage: 👉 Wann lohnt sich

-

Automatisierung & Workflows Bis hierhin hast du Domains strukturiert, dokumentiert und technisch erfasst. Jetzt kommt der entscheidende Schritt: Automatisierung Denn echte Effizienz entsteht erst

-

Praxisfazit – Wann Dify sinnvoll ist (und wann nicht) Zwischen Hype und Realität: Was Dify wirklich kann Nach den letzten Teilen ist klar: Dify ist eine leistungsstarke Plattform für

-

Best Practices & typische Fehler Nach Installation, ersten Checks und Integration kommt jetzt der wichtigste Teil: 👉 Wie nutzt man changedetection.io richtig – und woran scheitern die

-

DNS, SSL & technische Daten verwalten Spätestens an diesem Punkt wird klar: Domains sind nicht nur Namen – sie sind technische Dreh- und Angelpunkte deiner gesamten Infrastruktur. Mit Domain

-

Sicherheit, Datenschutz & DSGVO mit Dify KI einsetzen – aber richtig und verantwortungsvoll Spätestens im produktiven Einsatz wird ein Thema entscheidend: 👉 Sicherheit und Datenschutz Denn

-

Praxisbeispiele: Changedetection.io im echten Einsatz Nach all der Technik wird es jetzt konkret: 👉 Wie wird changedetection.io wirklich sinnvoll eingesetzt? Die Stärke des Tools zeigt sich vor

-

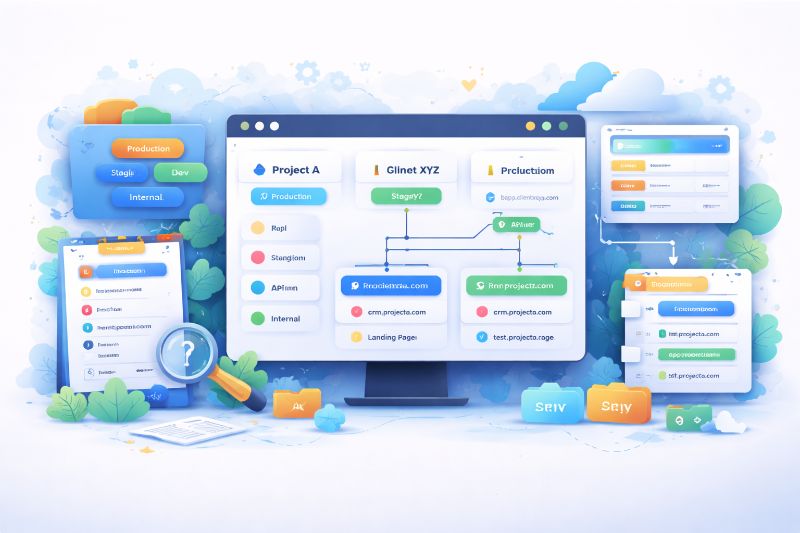

Teil 5 – Domains richtig organisieren Die größte Stärke von Domain Locker entfaltet sich erst dann richtig, wenn du deine Domains sauber strukturierst. Denn eines ist klar: 👉 Ein Tool allein